Olá Pessoal !!! Bem vindo ao site Ethical Hacker !!!

Neste pequeno artigo vamos descrever um pouco sobre a ferramenta Objdump. Com Objdump é possível obtermos informações completas de arquivos compilados executando uma depuração detalhada.

Neste caso vamos utilizar um simples programa em C e compilá-lo com GCC e depois depurar o mesmo com Objdump verificando os detalhes do arquivo.

#include <stdio.h>

int main(int argc, char* argv[]) {

printf (“Ethical Hacker – Objdump!\n”);

return 0;

}

Fig1

Executando o arquivo: ./testeobjdump

Fig2

Verifcando a arquitetura do arquivo compilado.

Fig3

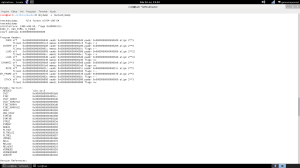

Verificando o conteúdo de cabeçalho do arquivo compilado utilizando a opção -p

Fig4

Verificando as várias seções do arquivo objeto compilado, através da opção -h. VMA representa o endereço de memória virtual, LMA representa o endereço de memória lógica, ALGN representa o alinhamento, CONTEÚDO, ALLOC, LOAD , READONLY e DATA são as flags que representam uma determinada seção.

Fig5

Com a opção -x verificamos todo o conteúdo dos cabeçalhos.

Fig6

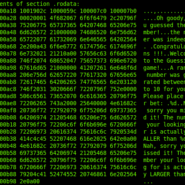

Verificando as seções executáveis através da opção -d.

Fig7

Verificando o conteúdo completo de todas as seções com opção -s.

Fig8

Exibindo o conteúdo da tabela de símbolos com a opção -T.

Fig9

Finalizando utilizamos a opção -j, afim de obter a informação desejada em uma determinada seção.

Fig10

Um grande abraço a todos !!!