Hackers de espionagem cibernética de Bahamut visam usuários do Android com aplicativos VPN falsos

O grupo de espionagem cibernética conhecido como Bahamut foi atribuído como responsável por uma campanha altamente direcionada que infecta usuários de dispositivos Android com aplicativos maliciosos projetados para extrair informações confidenciais.

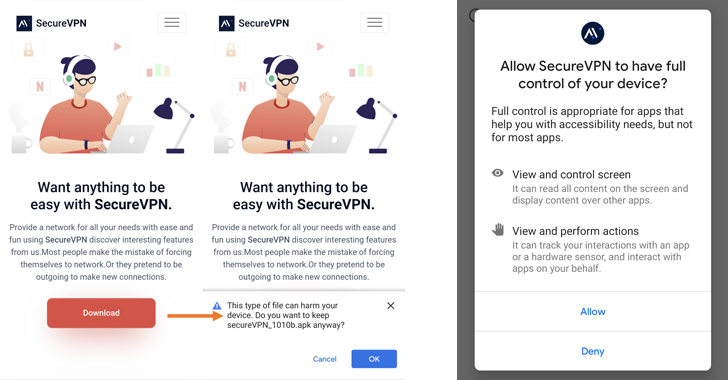

A atividade, que está ativa desde janeiro de 2022, envolve a distribuição de aplicativos VPN desonestos por meio de um site SecureVPN falso criado para esse fim, informou a empresa eslovaca de segurança cibernética ESET em um novo relatório compartilhado com o The Hacker News.

Pelo menos oito variantes diferentes dos aplicativos de spyware foram descobertas até o momento, sendo versões trojanizadas de aplicativos VPN legítimos, como SoftVPN e OpenVPN . Nenhum desses aplicativos está disponível na Google Play Store.

Os aplicativos adulterados e suas atualizações são enviados aos usuários por meio do site fraudulento. Suspeita-se também que os alvos sejam cuidadosamente selecionados, já que o lançamento do aplicativo exige que a vítima insira uma chave de ativação para habilitar os recursos.

Isso implica o uso de um vetor de distribuição indeterminado, embora evidências anteriores mostrem que ele pode assumir a forma de e-mails de spear phishing (golpe proveniente de e-mail ou comunicação eletrônica, direcionado a um indivíduo, organização ou empresa específica), mensagens SMS ou mensagens diretas em aplicativos de mídia social.

O mecanismo de chave de ativação também foi projetado para se comunicar com um servidor controlado por um ator, evitando efetivamente que o malware seja acionado acidentalmente, logo após o lançamento em um dispositivo de usuário não direcionado.

O Bahamut foi desmascarado em 2017 pela Bellingcat como uma operação de hacker de aluguel visando funcionários do governo, grupos de direitos humanos e outras entidades de destaque no sul da Ásia e no Oriente Médio com aplicativos Android e iOS maliciosos para espionar suas vítimas.

“Talvez o aspecto mais distinto da arte comercial de Bahamut […] seja o uso do grupo de sites, aplicativos e personas originais e meticulosamente elaborados”, observou a empresa canadense de segurança cibernética BlackBerry em outubro de 2020.

No início deste ano, a Cyble detalhou dois conjuntos de ataques de phishing orquestrados pelo grupo para enviar aplicativos Android falsificados disfarçados de aplicativos de bate-papo.

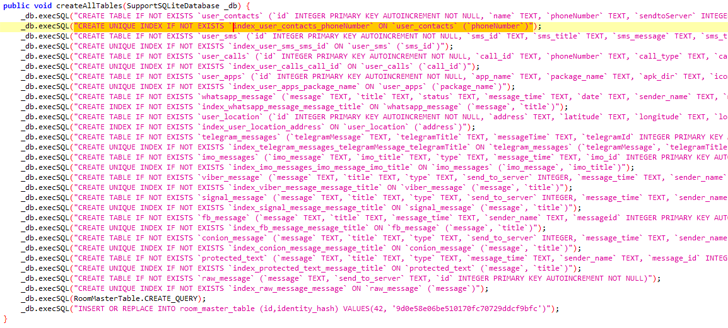

A onda mais recente segue uma trajetória semelhante, induzindo os usuários a instalar aplicativos VPN aparentemente inócuos que podem extrair uma ampla gama de informações, incluindo arquivos, listas de contatos, SMS, gravações de chamadas telefônicas, locais e mensagens do WhatsApp, Facebook Messenger, Signal, Viber , Telegram e WeChat.

“A exfiltração de dados é feita por meio da funcionalidade de keylogging do malware, que faz mau uso dos serviços de acessibilidade”, informou Lukás Stefanko, pesquisador da ESET.

Como sinal de que a campanha está bem mantida, o agente da ameaça inicialmente empacotou o código malicioso no aplicativo SoftVPN, antes de passar para o OpenVPN, uma mudança explicada pelo fato de que o aplicativo SoftVPN real parou de funcionar e não foi mais possível estabelecer um Conexão VPN.

“A campanha móvel operada pelo grupo Bahamut APT ainda está ativa; ele usa o mesmo método de distribuição de seus aplicativos de spyware para Android por meio de sites que se fazem passar por serviços legítimos, como já foi visto no passado”, acrescentou o pesquisador Lukás Stefanko.

Este artigo é uma tradução de: https://thehackernews.com/2022/11/bahamut-cyber-espionage-hackers.html (Autor: