Vulnerabilidade de Python sem correção de 15 anos afeta potencialmente mais de 350.000 projetos

Acredita-se que cerca de 350.000 projetos de código aberto sejam potencialmente vulneráveis à exploração como resultado de uma falha de segurança em um módulo Python que permaneceu sem correção por 15 anos.

Os repositórios de código aberto abrangem vários setores da indústria, como desenvolvimento de software, inteligência artificial/aprendizado de máquina, desenvolvimento da Web, mídia, segurança e gerenciamento de TI.

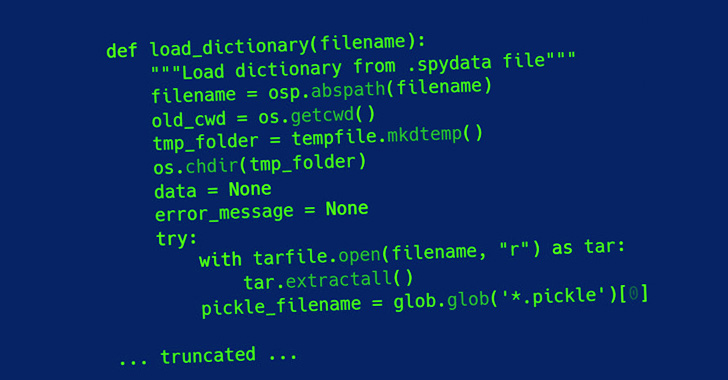

A falha, rastreada como CVE-2007-4559 (pontuação CVSS: 6,8), está enraizada no módulo tarfile, cuja exploração bem-sucedida pode levar à execução de código a partir de uma gravação de arquivo arbitrária.

“A vulnerabilidade é um ataque de caminho percorrido nas funções de extração e extração no módulo tarfile que permitem que um invasor sobrescreva arquivos arbitrários adicionando a sequência ‘..’ aos nomes de arquivos em um arquivo TAR”, informou o pesquisador de segurança da Trellix, Kasimir Schulz , em um comunicado.

Originalmente divulgado em agosto de 2007, o bug tem a ver como um arquivo tar especialmente criado pode ser aproveitado para substituir arquivos arbitrários em uma máquina de destino ao simplesmente abrir o arquivo.

Simplificando, um agente de ameaça pode explorar a fraqueza fazendo upload de um arquivo tar malicioso de uma maneira que possibilite escapar do diretório para o qual um arquivo deve ser extraído e obter a execução do código, permitindo que o adversário assuma o controle de um alvo dispositivo.

“Nunca extraia arquivos de fontes não confiáveis sem inspeção prévia”, a documentação do Python para tarfile diz . “É possível que os arquivos sejam criados fora do caminho, por exemplo, membros que têm nomes de arquivos absolutos começando com ‘/’ ou nomes de arquivos com dois pontos ‘..’.”

A vulnerabilidade também lembra uma falha de segurança divulgada recentemente no utilitário UnRAR do RARlab ( CVE-2022-30333 ) que pode levar à execução remota de código.

A Trellix lançou ainda um utilitário personalizado chamado Creosote para verificar projetos vulneráveis ao CVE-2007-4559, usando-o para descobrir a vulnerabilidade no Spyder Python IDE, bem como no Polemarch.

“Deixada como desmarcada, essa vulnerabilidade foi adicionada involuntariamente a centenas de milhares de projetos de código aberto e fechado em todo o mundo, criando uma superfície de ataque substancial na cadeia de suprimentos de software”, observou Douglas McKee .

Este artigo e uma tradução de: https://thehackernews.com/2022/09/15-year-old-unpatched-python.html (Autor: )