Malware PseudoManuscrypt se espalha da mesma maneira que o CryptBot e tem como alvo os coreanos

Várias máquinas Windows localizadas na Coreia do Sul foram alvo de um botnet rastreado como PseudoManuscrypt, desde pelo menos maio de 2021, empregando as mesmas táticas de entrega de outro malware chamado CryptBot .

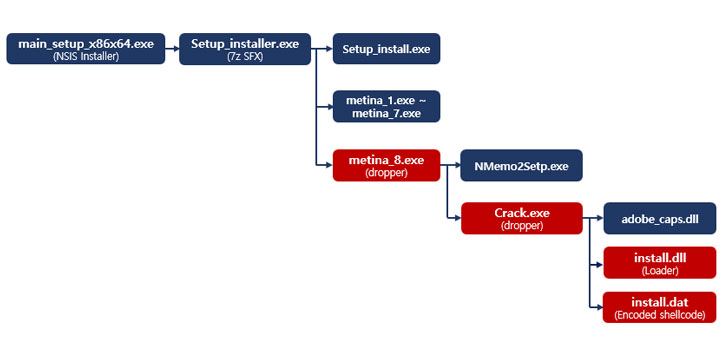

“O PseudoManuscrypt está disfarçado como um instalador semelhante a uma forma de CryptBot e está sendo distribuído”, conforme a empresa sul-coreana de segurança cibernética AhnLab Security Emergency Response Center (ASEC) em um relatório publicado.

“Não só o formato de arquivo é semelhante ao CryptBot, mas também é distribuído através de sites maliciosos expostos na página de pesquisa superior quando os usuários pesquisam programas ilegais relacionados a software comercial, como Crack e Keygen”, acrescentou.

De acordo com a ASEC, cerca de 30 computadores no país estão sendo constantemente infectados diariamente, em média.

O PseudoManuscrypt foi documentado pela primeira vez pela empresa russa de segurança cibernética Kaspersky em dezembro de 2021, quando divulgou detalhes de uma “campanha de ataque de spyware em grande escala” infectando mais de 35.000 computadores em 195 países em todo o mundo.

Os alvos dos ataques PseudoManuscrypt, descobertos originalmente em junho de 2021, incluíam um número significativo de organizações industriais e governamentais, incluindo empresas do complexo industrial militar e laboratórios de pesquisa, na Rússia, Índia e Brasil, entre outros.

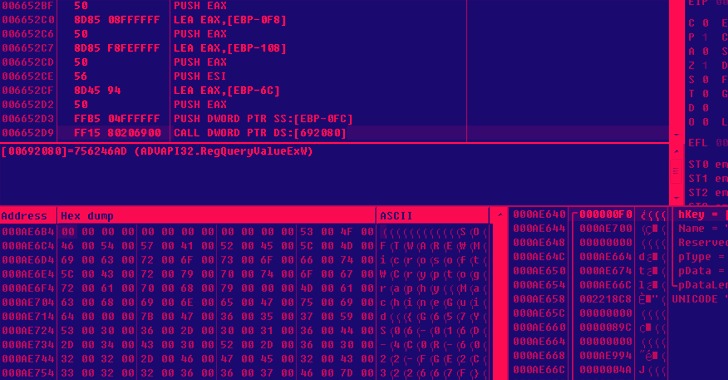

O módulo de carga útil principal está equipado com uma ampla e variada funcionalidade de espionagem que fornece aos invasores praticamente controle total do sistema infectado. Inclui roubar detalhes de conexão VPN, gravar áudio com o microfone e capturar conteúdo da área de transferência e dados de log de eventos do sistema operacional.

Além disso, o PseudoManuscrypt pode acessar um servidor remoto de comando e controle sob o controle do invasor para realizar várias atividades nefastas, como download de arquivos, executar comandos arbitrários, registrar pressionamentos de tecla e capturar capturas de tela e vídeos da tela.

“Como esse malware está disfarçado como um instalador de software ilegal e é distribuído para indivíduos aleatórios por meio de sites maliciosos, os usuários devem ter cuidado para não baixar programas relevantes”, informaram os pesquisadores. “Como arquivos maliciosos também podem ser registrados para atender e executar comportamentos maliciosos contínuos sem que o usuário saiba, a manutenção periódica do PC é necessária.”

Este artigo é uma tradução de: https://thehackernews.com/2022/02/pseudomanuscrypt-malware-spreading-same.html (Autor: )