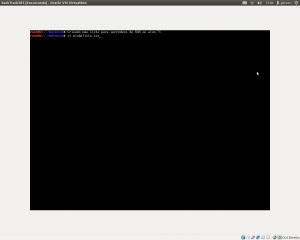

Vamos demonstrar um ataque de bruteforce, cujo alvo da maquina é o serviço de SSH.

O script utilizado é o brutessh.py desenvolvido em python que pode ser encontrado no site http://www.edge-security.com/.

Vamos lah !!! Pessoal !!!

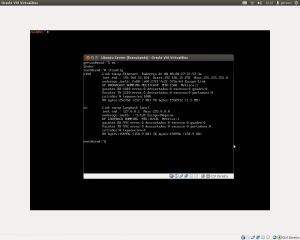

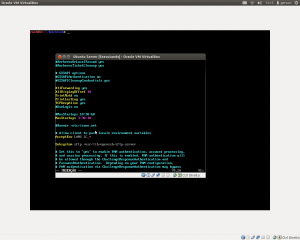

Estou utilizando uma máquina virtual com ip 192.168.15.104 para teste.

Fig 1

A máquina não possui firewall ativo, o intuito é realmente demonstrar como um sistema se torna vulnerável sem firewall e mecanismos de segurança implementados e acreditem tem muito sistemas rodando por aí sem nenhuma preocupação com segurança, principalmente com autenticação default de usuário e senha, como admin:admin.

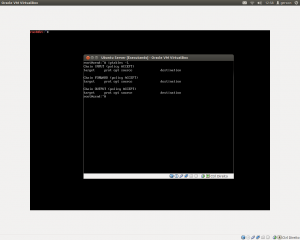

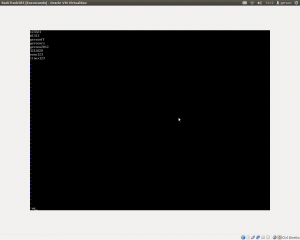

Fig 2

Listando os serviços ativos da máquina alvo com nestat – ant

Fig 3

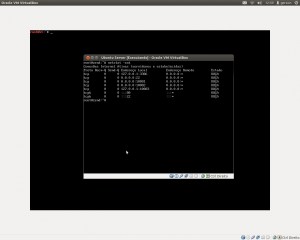

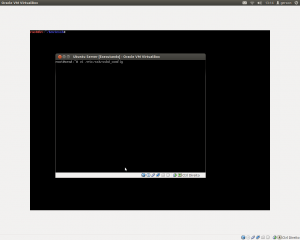

Agora em nosso BackTrack vamos ao arquivo do BruteSSH.

Fig 4

Vamos criar um pequeno dicionário de senhas para ser utilizado com o BruteSSH no ataque contra a máquina alvo.

Fig 5

Utilizaremos um arquivo pequeno, afim de agilizar nossa demosntração, salve o arquivo com :wq.

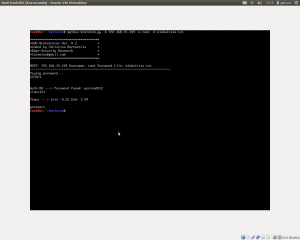

Fig 6

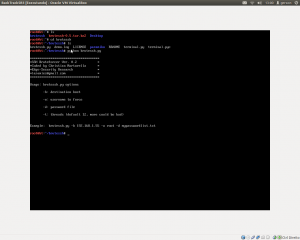

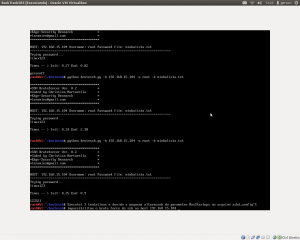

Agora vamos aplicar o ataque com o comando python brutessh.py -h 192.168.15.104 -u root -d minhalista.txt

Fig 7

Note que capturamos a senha do SSH em poucos segundos.

Para dificultar este ataque vamos alterar um parâmetro no arquivo de configuração do SSH.

Fig 8

Alterando o parâmetro MaxStartups para 3:30:10. Este parâmetro limita o número máximo de ligações não autenticadas e usuários que o servidor ssh irá tratar, ao mesmo tempo, quanto menor for mais difícil fica as tentativas de ataques.

Fig 9

Vamos reinicializar o SSH com as novas configurações.

Fig 10

Veja que executamos 3 ataques sobre a nossa máquina alvo 192.168.15.104, no entanto não obtivemos êxito em nenhuma das tentativas.

Fig 11

Com uma pequena alteração no arquivo de configuração do SSH o resultado mudou. Portanto é muito importante conhecermos os arquivos de configuração dos serviços ativos. Regras eficazes podem ser implementadas no Iptables para o bloqueio de brute-force no SSH, enfim existe uma gama de informações que podem ser utilizadas com o intuito de minimizar as vulnerabilidades dos sistemas.

Um grande abraço a todos e até a próxima.

” É melhor ser um Newbie verdadeiro, com a mente aberta para o mundo, do que um suposto Hacker mentiroso enjaulado em suas convicções egocêntricas – Gerson Raymond”