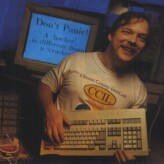

Esta é a tradução de Hacker Howto, que foi escrito por Eric Steven Raymond. “Havendo olhos suficientes, todos os erros são óbvios“ Por que esse documento? Como editor do Jargon File, frequentemente recebo pedidos por e-mail de entusiastas iniciantes, perguntando (de fato) “como eu posso aprender a ser um grande hacker?”. Estranhamente, parece que não existem FAQs ou documentos na Web que se refiram a essa...

Ler Mais

Vazamento no INSS expõe dados de milhões de segurados e reacende debate sobre segurança digital no setor público

A transformação digital dos serviços públicos trouxe ganhos significativos de eficiência, acessibilidade e integração entre cidadãos e órgãos governamentais. Plataformas digitais passaram a concentrar...

Vazamento no INSS expõe dados de milhões de segurados e reacende debate sobre segurança digital no setor público

A transformação digital dos serviços públicos trouxe ganhos significativos de eficiência, acessibilidade e integração entre cidadãos e órgãos governamentais. Plataformas digitais passaram a concentrar...

Kali365: O novo ecossistema de phishing que está transformando o roubo de contas Microsoft em um serviço profissional

A evolução do cibercrime moderno está cada vez mais associada à industrialização dos ataques digitais. Ferramentas que antes exigiam conhecimento técnico avançado agora são disponibilizadas como...

Kali365: O novo ecossistema de phishing que está transformando o roubo de contas Microsoft em um serviço profissional

A evolução do cibercrime moderno está cada vez mais associada à industrialização dos ataques digitais. Ferramentas que antes exigiam conhecimento técnico avançado agora são disponibilizadas como...

A nova fronteira dos ciberataques: Como dados esquecidos estão se tornando o alvo preferencial dos criminosos digitais

Durante décadas, a segurança da informação concentrou seus esforços na proteção de sistemas críticos, servidores, bancos de dados ativos e aplicações corporativas. Firewalls, antivírus, sistemas de detecção de...

A nova fronteira dos ciberataques: Como dados esquecidos estão se tornando o alvo preferencial dos criminosos digitais

Durante décadas, a segurança da informação concentrou seus esforços na proteção de sistemas críticos, servidores, bancos de dados ativos e aplicações corporativas. Firewalls, antivírus, sistemas de detecção de...

IA na linha de frente da defesa digital: Como o projeto Glasswing da Anthropic encontrou mais de 10 mil vulnerabilidades em apenas um mês

A inteligência artificial está transformando rapidamente o cenário da cibersegurança. Durante anos, especialistas utilizaram ferramentas automatizadas para identificar falhas em aplicações,...

IA na linha de frente da defesa digital: Como o projeto Glasswing da Anthropic encontrou mais de 10 mil vulnerabilidades em apenas um mês

A inteligência artificial está transformando rapidamente o cenário da cibersegurança. Durante anos, especialistas utilizaram ferramentas automatizadas para identificar falhas em aplicações,...